黑客入侵智能手機(jī)新手法:聲波攻擊加速度傳感器!

2017-03-23 17:27:37閱讀量:15538來源:立創(chuàng)商城

導(dǎo)讀

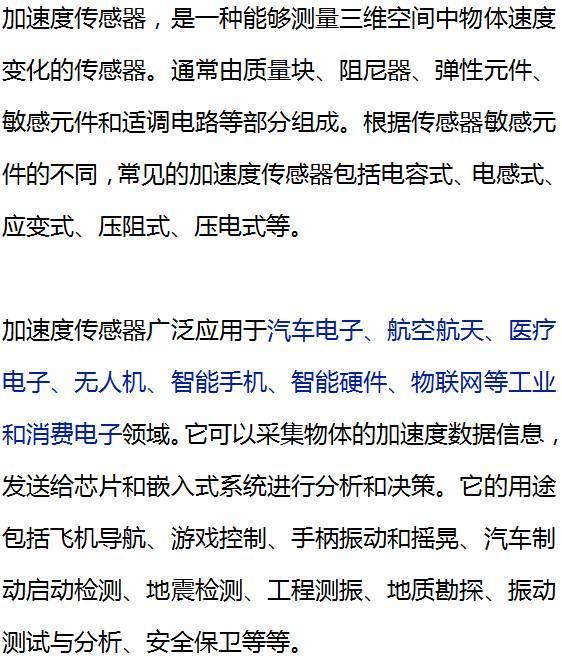

說起黑客攻擊,大部分人首先會(huì)想到軟件和網(wǎng)絡(luò)通信層面的入侵,很少有人會(huì)注意到硬件傳感器也會(huì)遭受攻擊,更令人想不到的是攻擊途徑竟然是無(wú)處不在的「聲波」。然而,最近美國(guó)密歇根大學(xué)一項(xiàng)研究成功利用聲波攻擊了加速度傳感器,并且成功入侵智能手機(jī)和智能可穿戴設(shè)備Fitbit手環(huán)。

研究簡(jiǎn)介

這項(xiàng)研究主要是模擬聲學(xué)攻擊電容式MEMS加速度傳感器,通過故意制造干擾來達(dá)到欺騙傳感器的目的。微處理器和嵌入式系統(tǒng)往往過于「盲目信任」這些傳感器的輸出,使得攻擊者可以有機(jī)可乘,人為地為微處理器和嵌入式系統(tǒng)有選擇性地輸入一些數(shù)值。

正如研究人員在論文中所述,這項(xiàng)研究的貢獻(xiàn)主要在于以下三方面:

-

第一,物理建模,主要針對(duì)MEMS加速度傳感器的惡意聲學(xué)干擾。

-

第二,電路缺陷研究,正是由于電路缺陷,所以MEMS加速度傳感器和系統(tǒng)對(duì)于聲學(xué)入侵攻擊,才會(huì)存在安全漏洞。

-

第三,兩種軟件防御方法,減輕MEMS加速度傳感器的安全風(fēng)險(xiǎn)

加速度傳感器

這項(xiàng)研究攻擊方式是聲波,攻擊對(duì)象是加速度傳感器。所以,我們簡(jiǎn)單介紹一下加速度傳感器的相關(guān)知識(shí)和應(yīng)用場(chǎng)景。

(圖片來源:密歇根大學(xué))

攻擊演示

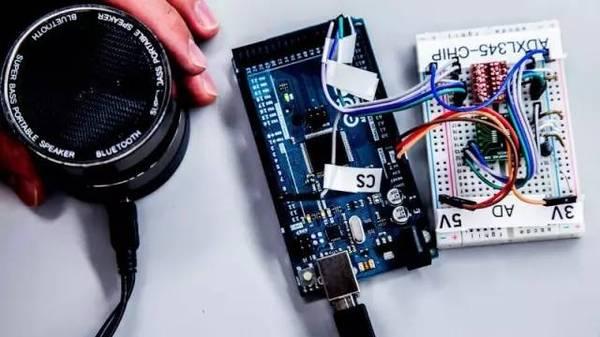

為了演示和模仿這些攻擊,揭示相關(guān)的安全漏洞,研究人員扮演了白帽黑客,進(jìn)行了幾個(gè)實(shí)驗(yàn)。

-

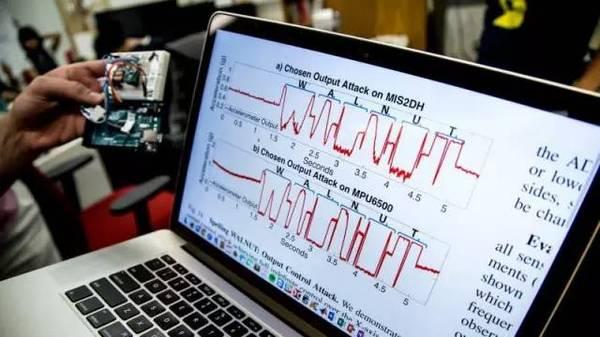

實(shí)驗(yàn)一:他們通過播放不同的惡意音樂文件,控制加速度傳感器,讓三星 Galaxy S5 手機(jī)的芯片輸出信號(hào)拼出單詞“WALNUT”。

(圖片來源:密歇根大學(xué))

-

實(shí)驗(yàn)二:他們利用價(jià)值5美元的揚(yáng)聲器,欺騙控制 Fitbit手環(huán)的加速度傳感器,讓實(shí)際上沒有運(yùn)動(dòng)過一步的Fitbit手環(huán),形成虛假計(jì)數(shù)的假象。

(圖片來源:密歇根大學(xué))

-

實(shí)驗(yàn)三:他們通過智能手機(jī)的揚(yáng)聲器播放了一段“惡意病毒”音樂文件,控制安卓手機(jī)的加速度傳感器,該加速度傳感器是控制玩具車的應(yīng)用程序所信任的。他們欺騙了該應(yīng)用程序,從而能夠遠(yuǎn)程控制一輛玩具汽車。

(圖片來源:密歇根大學(xué))

攻擊原理

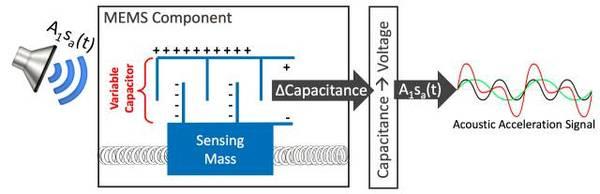

電容式MEMS加速度傳感器,在加速過程中,通過對(duì)質(zhì)量偏差的感知來測(cè)量加速度值。下圖正是MEMS加速度傳感器的原理圖。

(圖片來源:密歇根大學(xué))

當(dāng)遭受到加速力時(shí),感知的質(zhì)量會(huì)發(fā)生變化,從而引起電容變化,再轉(zhuǎn)換成一個(gè)模擬電壓信號(hào)。電壓信號(hào)則可以代表感知到的加速度。

聲學(xué)壓力波,會(huì)對(duì)于其傳播路徑上的物體產(chǎn)生影響。在共振頻率下,感知質(zhì)量的彈性結(jié)構(gòu)會(huì)受到聲學(xué)干擾的影響,取代原有的質(zhì)量感知,從而產(chǎn)生虛假的加速度信號(hào)。這一過程有點(diǎn)類似歌唱家在歌唱過程中,發(fā)出的聲音震碎玻璃杯,這同樣也是一種共振現(xiàn)象。

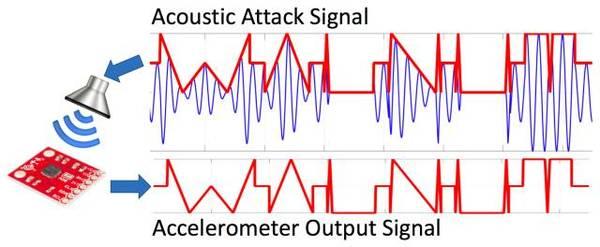

這種被欺騙后的加速度信號(hào)和聲學(xué)干擾信號(hào)相關(guān),如下圖所示。這里有一點(diǎn)很重要,彈性結(jié)構(gòu)的共振頻率與其物理設(shè)計(jì)特征相關(guān),而聲學(xué)干擾的共振頻率必須匹配彈性結(jié)構(gòu)的共振頻率,從而成功制造這種虛假的加速度。

(圖片來源:密歇根大學(xué))

所以,對(duì)于MEMS加速度傳感器的聲學(xué)攻擊方案很簡(jiǎn)單:

在聲學(xué)正弦信號(hào)上,對(duì)于希望傳感器輸出的信號(hào)進(jìn)行振幅調(diào)制,但是必須要求聲學(xué)信號(hào)的頻率和MEMS傳感器的共振頻率一致。

下圖展示了研究人員如何欺騙MEMS加速度傳感器,輸出信號(hào)帶有類似字母"WALNUT"。

(圖片來源:密歇根大學(xué))

(圖片來源:密歇根大學(xué))

受影響的傳感器型號(hào)

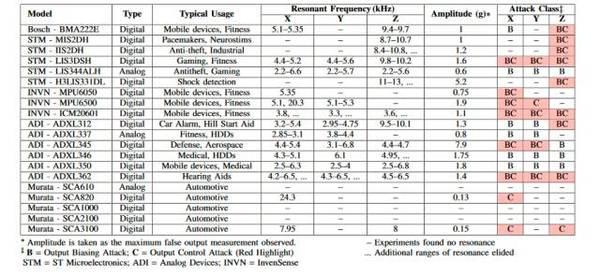

實(shí)驗(yàn)只測(cè)量了來自5個(gè)不同芯片制造商的20種不同MEMS加速度傳感器的信號(hào)。但是,除了加速度傳感器,其他的MEMS傳感器,例如MEMS陀螺儀,也容易受到這種類型攻擊。

研究人員所測(cè)試的具有安全隱患的傳感器列表如下圖所示,B代表輸出偏置攻擊,C代表輸出控制攻擊,被標(biāo)注B和C的傳感器型號(hào)就代表容易受到這種類型的攻擊。

(圖片來源:密歇根大學(xué))

這些傳感器并不是所有的配置條件下都會(huì)出現(xiàn)安全漏洞,但是至少有一種情況下會(huì)發(fā)生。實(shí)驗(yàn)考慮的聲學(xué)干擾振幅在110 db的聲壓級(jí)別,低一點(diǎn)的振幅同樣也可以對(duì)于各種傳感器產(chǎn)生負(fù)面影響。

電路缺陷

應(yīng)對(duì)策略

- 專注電容器生產(chǎn):永銘電子

- 米朗興創(chuàng):一家鋁電解電容定制化生產(chǎn)商

- 買“電壓監(jiān)控器”推薦MSKSEMI美森科卓越性能,廣泛應(yīng)用!

- 魯光5.0SMDJ18CA TVS二極管

- 航順芯片打破技術(shù)文檔壁壘:工程師直呼“終于等到這一天”!

- 湖南靜芯推出ESD&EOS防護(hù)完整解決方案100W+80G

- 0402這么好焊?!小伙做了個(gè)吸筆,貼片都變輕松了……

- 英特爾又雙叒有新動(dòng)作了!重心轉(zhuǎn)向14A工藝、重組玻璃基板

- FPGA其實(shí)不難!做了這個(gè)示波器之后,我好像真學(xué)會(huì)了……

- 用STM32,做了一個(gè)“單手”鍵盤!開源了……